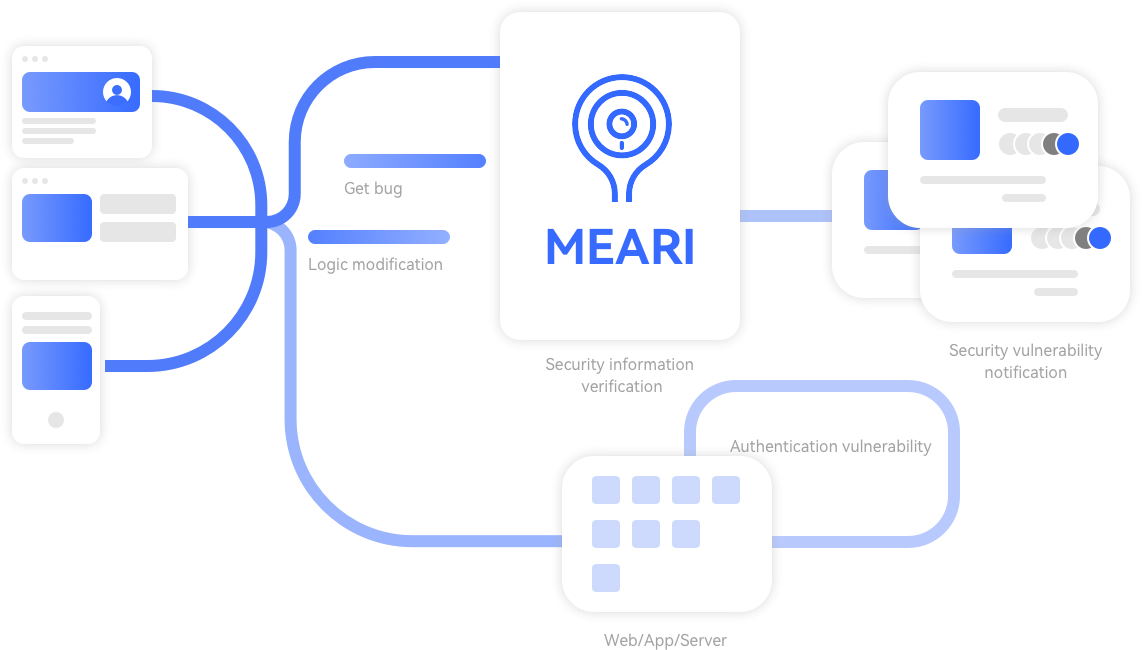

1.PenerimaanMenerima dan mengumpulkan laporan kerentanan keamanan produk potensial

2.VerifikasiBerkordinasi dengan tim terkait untuk memverifikasi kerentanan dan melakukan penilaian risiko

3.PerbaikanMenganalisis akar penyebab kerentanan dan mengimplementasikan perbaikan

4.PengungkapanSecara proaktif mengungkapkan informasi kerentanan dan merilis firmware yang diperbaiki

5.PeningkatanMeningkatkan kemampuan pemindaian kerentanan dan mengintegrasikannya ke dalam persyaratan keamanan produk